SecLab: Por qué necesitas un laboratorio IPv6-only

Desde hace años se viene repitiendo que “IPv6 es el futuro”, “hay que estar preparados”, o incluso “tenemos que migrar”… Pero la realidad es que, en demasiadas ocasiones, seguimos trabajando, auditando y diseñando desde una mentalidad 100% IPv4‑dependiente.

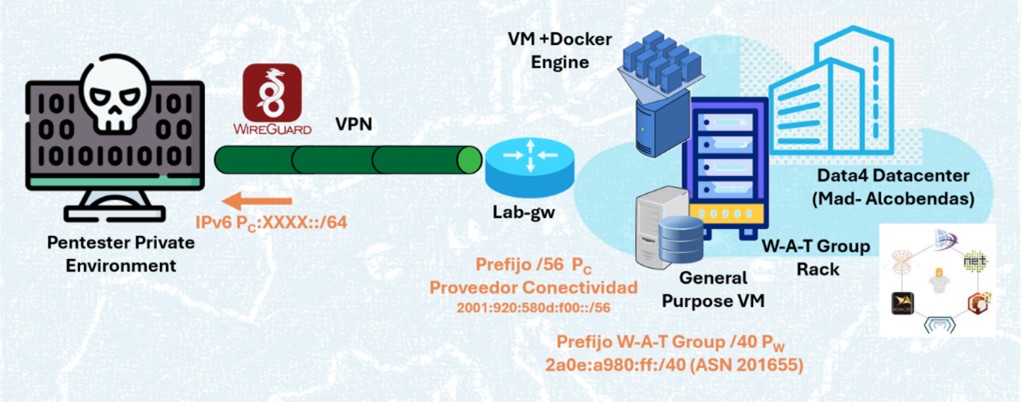

Desde la rama española de W‑A‑T group patrocinamos un proyecto muy querido para nosotros y, creemos, muy necesario para la comunidad del IPv6 Council España: SecLab, un laboratorio IPv6‑only para pentesters, ingenieros, estudiantes y responsables técnicos que quieran enfrentarse a una pregunta simple: ¿Qué pasa si montamos TODA una infraestructura como si IPv4 no hubiera existido jamás?

La respuesta está siendo fascinante… y muy reveladora.

¿Te animas a cuestionar lo que conoces de networking y entender de verdad las infraestructuras que demandan servicios hiperescalables e hiperconectados como la IA, el IoT y los servicios masivos contenerizados?

- Romper la dependencia estructural con IPv4, – NO es lo único que hay

- Crear guías para profesionales en entornos realistas, – ¿Cómo se hace…?

- Validar herramientas que pronto serán críticas,

- Preparar –incluso rediseñar– auditorías y pentesting con mentalidad de futuro,

- aportar datos reales sobre despliegues IPv6 en el país

Qué estamos montando realmente en SecLab

SecLab no es “un sitio donde se puede hacer alguna prueba IPv6”, sino un ambiente IPv6 hasta la médula, donde no hay direcciones ni paquetes IPv4. Se trata de que nuestros arquitectos de soluciones y pentesters monten y validen soluciones 100% probadas con IPv6 – esto es IPv6‑only.

Desde los primeros compases tras conectar al entorno del laboratorio, la experiencia tiene aspectos que descolocan incluso a profesionales con años de experiencia:

- ip addr → vacío, no ves nada de nada.

- ip route list → nada, silencio absoluto.

- ping → tampoco funciona “tal cual”.

…hasta que añades la opción “-6”: ip ‑6 a, ip ‑6 r, ping ‑6 … y el mundo vuelve a existir.

Estamos pudiendo comprobar, en nuestras propias consolas, cómo el soporte IPv6 real de herramientas, sistemas, librerías y contenedores estándar está lleno de salvedades: Huecos que nunca veríamos en un entorno dual‑stack donde IPv4 “arregla mágicamente” lo que no funciona. Aquí no hay flotador: o hablas IPv6 o no existes. Y esto es justo lo que queremos demostrar.

Direccionamiento IPv6 end‑to‑end… de verdad

Todo el laboratorio está montado “como se debe”, y funciona —quizá esto es lo más radical— con:

- Direcciones global unicast para absolutamente todo.

Sí: todo público. Nada de NAT, nada de hacks - VPN nativa IPv6 (IPv6 desde el mismo cliente) para que cada usuario acceda con su propia dirección IPv6 [global unicast] (= pública) desde su portátil. SIN direcciones “privadas” (!!)

- Rutas IPv6 puras, sin fallback a IPv4. Lo mismo para DNS.

- Prefijos “como deben ser”: /48 o /52 para dominios de seguridad, /64 por host o pod.

- Firewalls IPv6‑only, sin reglas heredadas.

- Enlaces /64 por interfaz —incluso en la VPN—, olvidándonos de esas reliquias tipo /30.

Cada interfaz, cada prefijo, cada ruta y cada política está pensada como si estuviésemos diseñando Internet “desde cero”… pero hoy (2026), no en 1996.

Principios de Diseño rectores: Reimaginar la infraestructura

Se trata de diseñar todo como si IPv4 jamás hubiera existido.

1. Direccionamiento global unicast everywhere

Sin excusas. Nada de “esto es privado, ya lo NATearemos”.

Esto expone errores de diseño que IPv4 esconde bajo capas de parches y suposiciones imbuidas en los procedimientos y “estandarizadas” a fuerza de costumbre.

2. DNS Nativo IPv6

Capaz de resolver IPv4… aunque aquí no sirve para nada.

La resolución inversa funciona de forma paramétrica, como corresponde al mundo IPv6: no es razonable “escribir” nombres para 2^98 direcciones posibles….

3. Prefijos coherentes

(Nota previa: el SecLab tiene asignado una red /40 dedicada …)

- Prefijos /48 o /52 para dominios lógicos.

- Un /64 para cada red y cada host — soporte expreso para virtualización/contenedores

4. Firewalls “con mentalidad IPv6”

Nada de “copiar reglas IPv4 y rezar”: Todo escrito desde cero como IPv6‑native, y aprovechando las características de nftables. Lo mejor de todo es que se elimina la “memoria muscular” asociada al venerable iptables y obliga a pensar cada condición, cada rama y cada acción de las reglas de seguridad.

5. Zonas separadas por interfaz

Sin NAT, sin sobrecargas, sin trucos: si un servicio está en una red, se ve… y si no, no. Ya controlará el gateway si darte acceso o no en base a la política definida.

El resultado final es un entorno donde lo que funciona, funciona de verdad, y lo que no, queda expuesto sin piedad…. Y nos permite re‑evaluarlo y arreglarlo.

Sorpresas, bugs y herramientas que no hablan IPv6 (aunque digan que sí)

La primera etapa de pruebas en el laboratorio ya está destapando:

- Herramientas que a priori tienen soporte IPv6 y nos están dando fallos,

- Librerías que funcionan “a medias”, bugs en drivers, etc.

- Aplicaciones que ignoran los registros AAAA a menos que las obligues,

y unos cuantos aspectos más cuando menos “sorprendentes” — al menos desde nuestro punto de vista.

Esto nos va a permitir a todos los pentesters e ingenieros:

- Revelar vectores de ataque IPv6 ocultos,

- Reportar bugs,

- Establecer marcos renovados de uso de las infraestructuras IP

…y, ante todo, (re-)descubrir todas esas suposiciones que hacemos diariamente.

Trinetra. ¡Un proyecto que ya tenemos en marcha!

Una herramienta que ya se ha empezado a probar en nuestra infra ”SecLab” es un proyecto de uno de nuestros pentesters, Trinetra, un desarrollo que permite generar informes mensuales sobre la visibilidad IPv6 de empresas, administraciones y universidades en España.

Al lanzar la herramienta en un entorno puro, sin IPv4 que “rescate” resoluciones o rutas, podemos verificar las organizaciones que tienen presencia consistente en IPv6, cómo lo están haciendo (CDNs, despliegues de infra Cloud, etc), verificar si hay configuraciones erróneas, etc. al cabo, empezar a construir una vista global y objetiva de la situación.

Podéis consultar el primer informe de esta herramienta aquí.

Y ahora… te necesitamos a ti

SecLab no es un proyecto cerrado, sino una herramienta que queremos que beneficie a toda la comunidad IPv6 de España.

Si eres estudiante, pentester, ingeniero de redes, investigador, arquitecto de sistemas, CIO/CTO preocupado por el futuro o simplemente alguien con curiosidad por “romper cosas” en IPv6… te animamos a que sigas los posts de la Comunidad IPv6Council España y nos cuentes qué te interesa más y qué proyectos crees que serían relevantes.

En un mundo que va a ser IPv6‑first antes de que nos demos cuenta, necesitamos aprender, fallar y mejorar ahora. ¡El futuro nunca espera!.