IPv6 se está utilizando para ocultar enlaces maliciosos

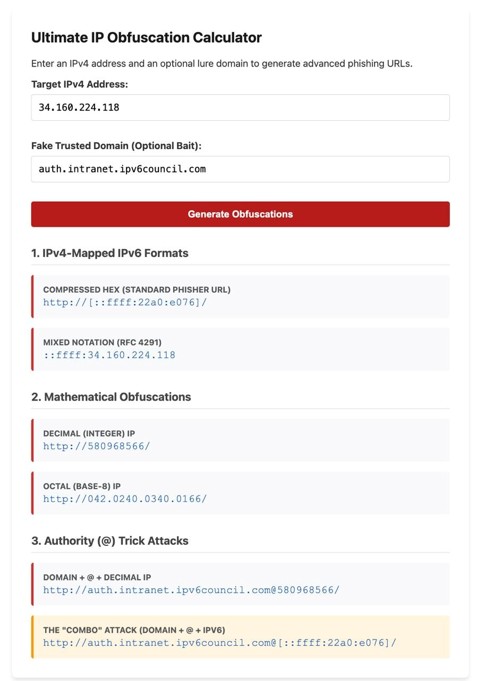

Los atacantes están utilizando un formato estándar de IPv6 para ocultar enlaces maliciosos dentro de URLs de phishing. El truco es sencillo: convierten una dirección IPv4 en una cadena con apariencia de IPv6, de modo que el destino parece técnico, poco familiar y fácil de pasar por alto. Se trata de una sintaxis de direcciones totalmente válida descrita en el RFC 4291, mientras que el RFC 5952 recomienda una forma más limpia y legible de escribir direcciones IPv6 en texto.

Este abuso ya está ocurriendo en situaciones reales. Malwarebytes ha analizado recientemente correos de phishing que utilizan URLs de IPv4 mapeadas en IPv6 para ocultar destinos fraudulentos, y SANS ISC también ha explicado cómo funcionan estas direcciones y por qué son importantes. El punto clave que hay que recordar es que, aunque el enlace tenga un aspecto extraño, en realidad sigue apuntando a un servidor IPv4 normal por detrás.

No se trata de vulnerar IPv6, sino de usar una sintaxis correcta de una forma que hace que un enlace malicioso resulte menos evidente tanto para las personas como para algunas herramientas. Cuando un filtro solo analiza la cadena de texto sin interpretarla, o cuando alguien echa un vistazo rápido a la URL y ve corchetes, dos puntos y dígitos hexadecimales, el ataque obtiene una ventaja inicial.

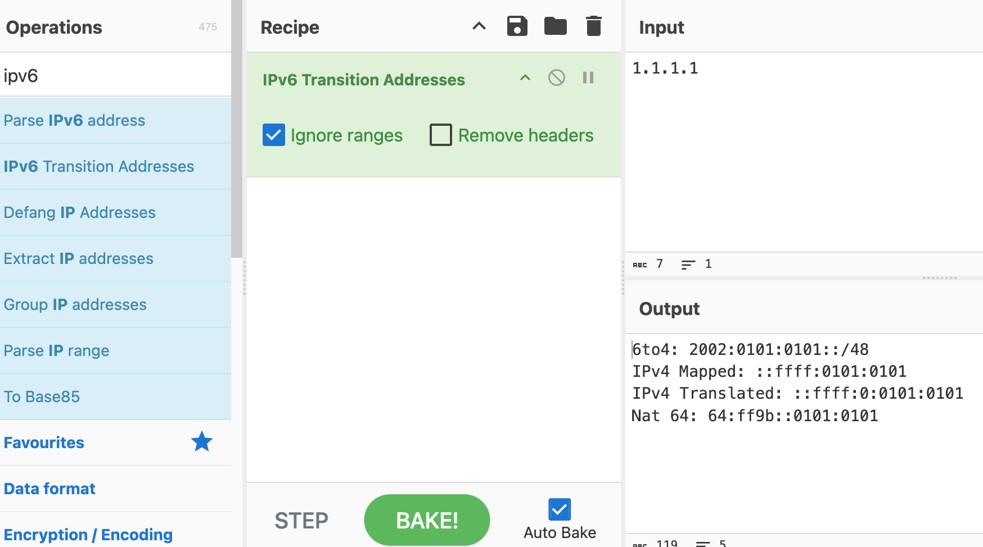

Hemos creado una calculadora sencilla y autónoma en HTML/JS para demostrar cómo funciona este mecanismo. Lo que parece una dirección IPv6 inusual puede ser en realidad una dirección IP perfectamente normal. Ese es el mensaje principal: el abuso no es complicado; simplemente es muy eficaz.